Résultats de la recherche

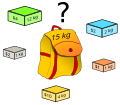

- Vous lisez un « article de qualité » labellisé en 2006. En algorithmique, le problème du sac à dos, parfois noté (KP) (de l'anglais Knapsack Problem) est...41 kio (5 945 mots) - 28 septembre 2024 à 22:21

- La traduction de cet article ou de cette section doit être revue (février 2021). Le contenu est difficilement compréhensible vu les erreurs de traduction...15 kio (1 677 mots) - 15 septembre 2023 à 22:19

- En cryptographie, une hypothèse de difficulté calculatoire est une hypothèse qui sert à évaluer et à démontrer la robustesse des primitives cryptographiques...13 kio (1 453 mots) - 15 août 2022 à 09:25

- La malléabilité est une propriété que peuvent posséder des protocoles cryptographiques. Un cryptosystème est dit malléable s’il est possible de transformer...5 kio (716 mots) - 15 janvier 2022 à 15:58

- L'apprentissage avec erreurs, souvent abrégé LWE (acronyme de l'anglais Learning With Errors), est un problème calculatoire supposé difficile. Il est au...16 kio (2 014 mots) - 20 janvier 2024 à 11:57

- L’heuristique de Fiat-Shamir (ou transformation de Fiat-Shamir) est, en cryptographie, une technique permettant de transformer génériquement une preuve...12 kio (1 588 mots) - 9 janvier 2024 à 20:24

- Cet article est une ébauche concernant la cryptologie. Vous pouvez partager vos connaissances en l’améliorant (comment ?) selon les recommandations des...3 kio (337 mots) - 24 avril 2022 à 11:29

- Segregated Witness, ou SegWit, est le nom utilisé pour un changement de soft fork implémenté dans le format de transaction de Bitcoin. Le titre officiel...11 kio (1 359 mots) - 30 septembre 2024 à 00:21

- Pour les articles homonymes, voir KDF. En cryptographie, une fonction de dérivation de clé (en anglais, key derivation function ou KDF) est une fonction...3 kio (415 mots) - 2 juillet 2021 à 02:31

- La cryptographie à base de couplages désigne une branche de la cryptographie qui s'intéresse aux constructions utilisant les accouplements ou couplages...6 kio (927 mots) - 20 juin 2021 à 21:32

- La confidentialité différentielle, en bases de données et parfois associé à la cryptographie, est une propriété d'anonymisation pouvant être atteinte via...15 kio (1 883 mots) - 16 juillet 2024 à 17:58

- Cet article ne cite pas suffisamment ses sources (octobre 2017). Si vous disposez d'ouvrages ou d'articles de référence ou si vous connaissez des sites...2 kio (378 mots) - 13 août 2022 à 22:30

- Le terme code du Coran (également connu sous le nom de code 19) fait référence à une théorie religieuse selon laquelle le texte du Coran contient un code...11 kio (1 419 mots) - 14 juillet 2024 à 06:40

- Cet article est une ébauche concernant la sécurité informatique. Vous pouvez partager vos connaissances en l’améliorant (comment ?) selon les recommandations...788 octet (131 mots) - 23 septembre 2022 à 09:36

- La cryptographie multivariée regroupe un ensemble de techniques cryptographiques à clé publique reposant sur l'utilisation de polynômes multivariés à coefficients...15 kio (1 951 mots) - 28 juillet 2022 à 08:26

- Cet article est une ébauche concernant la cryptologie. Vous pouvez partager vos connaissances en l’améliorant (comment ?) selon les recommandations des...2 kio (180 mots) - 11 juin 2023 à 14:53

- Cet article est une ébauche concernant un historien français. Vous pouvez partager vos connaissances en l’améliorant (comment ?) selon les recommandations...2 kio (187 mots) - 1 décembre 2023 à 01:32

- Cet article est une ébauche concernant un cryptologue autrichien. Vous pouvez partager vos connaissances en l’améliorant (comment ?) selon les recommandations...2 kio (222 mots) - 7 décembre 2022 à 00:21

- En cryptographie, l'étirement de clé (en anglais, key stretching) est une technique utilisée pour augmenter la résistance d'une clé faible, généralement...12 kio (1 614 mots) - 19 octobre 2024 à 15:46

- Cet article est une ébauche concernant les mathématiques et la cryptologie. Vous pouvez partager vos connaissances en l’améliorant (comment ?) selon les...7 kio (967 mots) - 11 juillet 2022 à 17:27

- Cryptographie Autres leçons d'informatique Département Sécurité informatique Cours : Cryptologie Chapitres Interwikis Sur les autres projets Wikimedia :

- Cette page constitue un livre entier. Cette page constitue un livre entier. Les commandes présentées sont celles du logiciel en ligne de commande gpg disponible